Wie Trend Micro meldet, läuft aktuell ein großer Angriff auf Webseiten und Nutzer in den USA, die innerhalb von 24 Stunden Tausende Opfer gefunden haben könnte. Die Angriffe stehen im Zusammenhang mit dem »Angler Exploit Kit«, das Ersteller von Schadsoftware verwenden und laut Trend Micro eben erst mit den neuesten und ausnutzbaren Sicherheitslücken in Flash, Silverlight und anderen Plugins aktualisiert wurde.

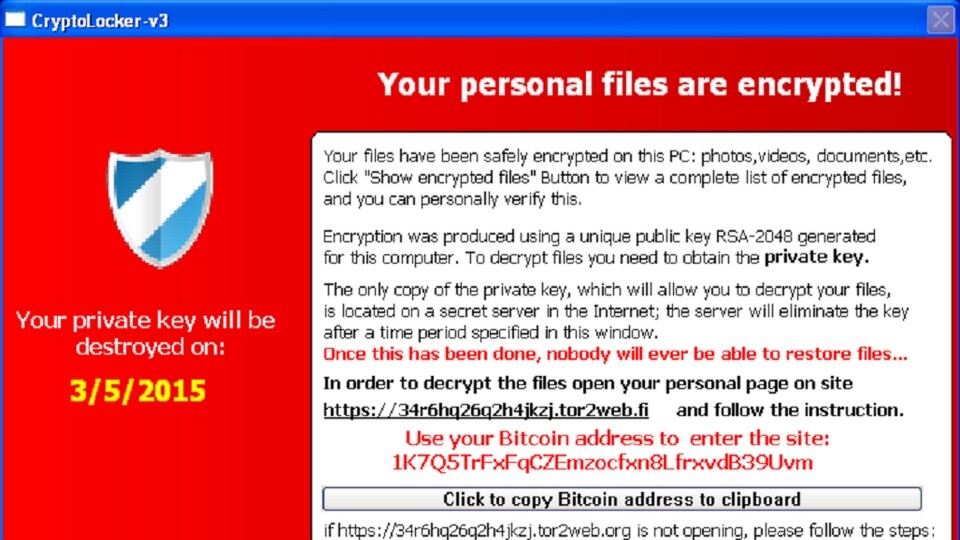

Die damit infizierte Werbung wurde über manipulierte Werbenetzwerke ausgeliefert und damit auf großen Webseiten platziert, die vorrangig von US-Nutzern besucht werden. Zu der Liste der betroffenen Webseiten gehören unter anderem die .com-Adressen von MSN, NYTimes, BBC, AOL, NFL oder Newsweek. Sobald ein Nutzer eine Webseite besucht, die eine entsprechend manipulierte Werbung lädt, werden zwei Server kontaktiert, von denen einer das Angler Exploit Kit herunterlädt. Dieses Kit installiert dann weitere Schadsoftware, zu der auch die Erpresser-Schadsoftware gehört.

Anandtech rät dazu, Plugins wie Flash, Silverlight oder Java und Erweiterungen für Webbrowser nur dann zu installieren und zu verwenden, falls das unbedingt notwendig ist. Außerdem sollten Updates für diese Plugins und auch für den eigenen Webbrowser sofort bei Veröffentlichung installiert werden. Die aktuell ausgenutzten Sicherheitslücken in Silverlight wurden beispielsweise in einem der letzten Updates behoben und damit dieses Einfallstor für Schadsoftware geschlossen. Auch Adobe hatte vor einigen Tagen ein »Notfall-Update« veröffentlicht, das sich um gleich 23 Sicherheitslücken kümmert. Eine davon wurde zu diesem Zeitpunkt bereits aktiv für Angriffe ausgenutzt.

Quellen: Anandtech

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.