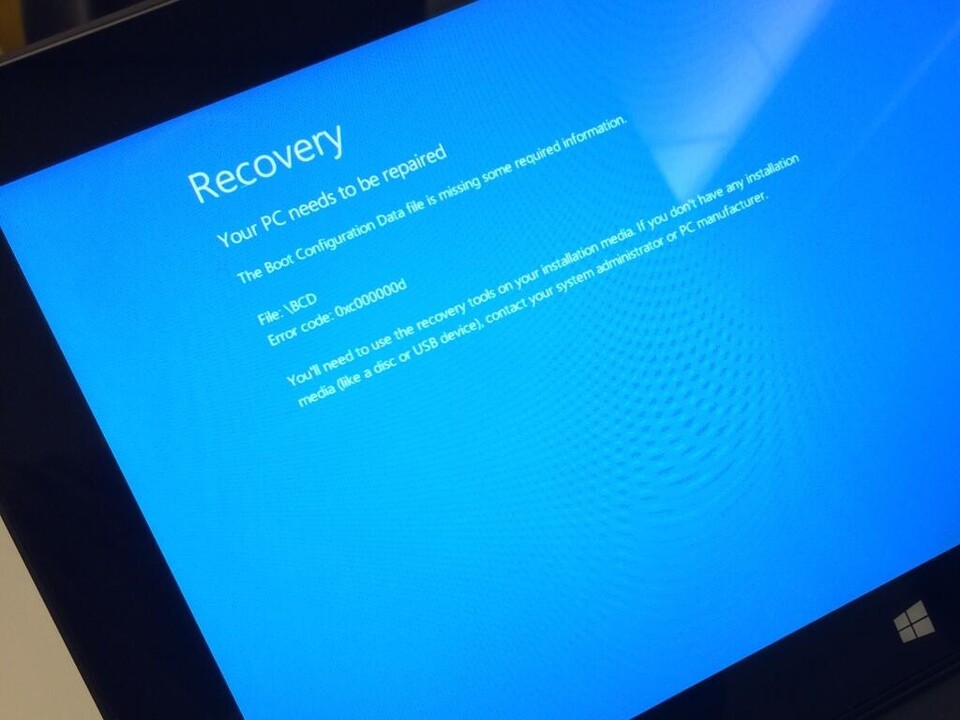

Für Windows-Nutzer ist der Bluescreen seit jeher ein unbeliebter Weggenosse. Mit einer neuen Malware mit der Bezeichnung »Troubleshooter« nimmt die blaue Absturzmeldung aber besonders perfide Züge an: Die Schadsoftware sperrt nämlich mit einem gefälschten Bluescreen den Bildschirm des Opfers und gibt ihn erst wieder frei, wenn der Nutzer für 25 Dollar eine angebliche Sicherheitssoftware erwirbt.

Erpressung per Bluescreen, Zahlung per Paypal

Das Online-Magazin Heise meldet unter Berufung auf einen Blogeintrag von Malwarebytes, dass sich die Malware als Installationsprogramm für eine vermeintlich gecrackte Software tarnt, die nicht genau benannt wird. Nach der Installation lädt sie zusätzliche Dateien für die Darstellung verschiedener Bluescreens und Warnhinweise herunter. Außerdem wird ein Screenshot des aktiven Fensters erstellt und an eine feste IP-Adresse verschickt.

Die Malware sperrt eine Reihe von Hotkeys für Windows sowie die Aufhebung der Bildschirmsperre durch den Nutzer. Dann sorgt sie für den erwähnten Bluescreen und öffnet anschließend einen Warnhinweis, den der Nutzer aufgrund der Sperrungen nicht mehr schließen kann.

Der Warnhinweis beinhaltet dann eine Auflistung diverser Systemprobleme sowie die Aufforderung, 25 US-Dollar für die angebliche Sicherheitssoftware »Windows Defender Essentials« zu zahlen – erstaunlicherweise per Paypal. Bezahlt das Opfer, leitet die Malware ihn auf eine Webseite weiter, mit der sie sich abgleicht und sich dann anschließend beendet.

Workaround zum Entsperren

Allerdings lässt sich die Sperrung des eigenen Rechners durch den gefälschten Bluescreen laut Malewarebytes recht einfach umgehen: Durch die Eingabe von »Strg + O« im Warnhinweis-Fenster öffnet sich ein weiteres Fenster, in das man die von der Malware zur Freischaltung angesteuerte URL selbst eingeben kann.

Öffnet man die Adresse mit dem Textstring »thankuhitechnovation« auf diese Weise, glaubt die Malware an eine erfolgte Zahlung und beendet sich automatisch. Eine ausführliche Beschreibung dieser Umgehung sowie Details zum Entfernen der Malware lassen sich im Malwarebytes-Blog nachlesen.

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.