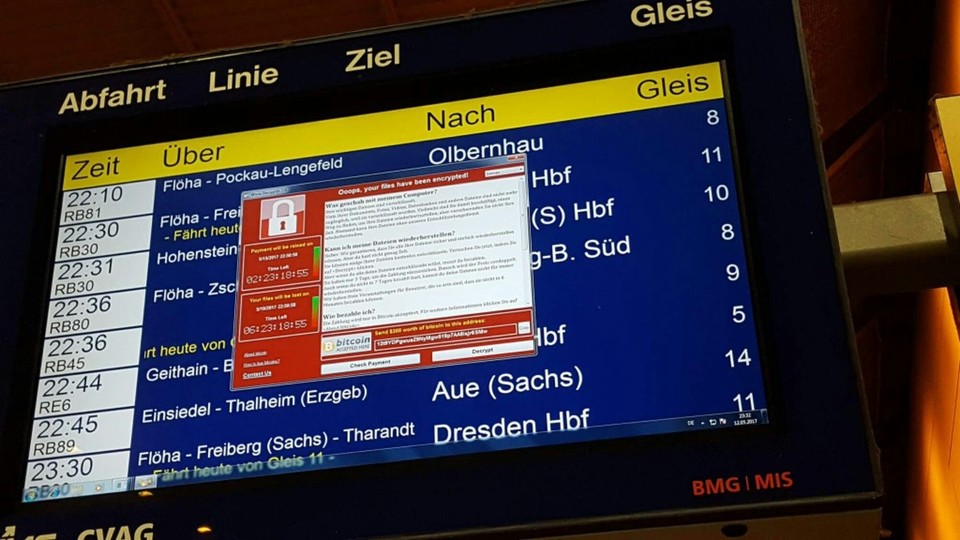

Die Schadsoftware Wannacry hat in den letzten Tagen viel Ärger verursacht, ohne den dahinter stehenden Personen wirklich viel Geld einzubringen. Kaum jemand der Betroffenen hat demnach das geforderte Lösegeld in Bitcoins bezahlt. Zusammen mit einem mehr oder weniger zufällig gefundenen Killswitch und den von Microsoft auch für ältere Betriebssysteme bereitgestellten Updates wurde die Ausbreitung zumindest etwas eingedämmt. Aktuell sind laut Malwareint rund 200.000 Rechner weltweit infiziert.

Version ohne Killswitch bereits entdeckt

Allerdings ist die Sicherheitslücke in Windows, die Wannacry ausnutzt, noch auf vielen Rechnern ungepatcht und es dürfte nur eine Frage der Zeit sein, bis eine ähnliche Schadsoftware verbreitet wird, die sich durch den bekannten Killswitch nicht deaktivieren lässt. Der Sicherheitsexperte Matthieu Suiche hat bereits eine entsprechend veränderte Version von Wannacry entdeckt.

Microsoft kritisiert Regierungen und Geheimdienste

Auch wenn viele Microsoft für die Probleme verantwortlich machen wollen, so schiebt der Softwarehersteller in Person von Brad Smith, dem Leiter der Rechtsabteilung, den Regierungen und Geheimdiensten den Schwarzen Peter zu.

"Die Regierungen dieser Welt sollten den Angriff als Weckruf behandeln. Sie müssen einen anderen Ansatz verwenden und müssen sich im Cyberspace an dieselben Regeln halten, die für Waffen in der physischen Welt gelten. Die Regierungen müssen den Schaden für Zivilisten berücksichtigen, der durch das Sammeln von Sicherheitslücken und deren Ausnutzung entsteht."

Brad Smith hatte schon vor Monaten gefordert, dass sich Regierungen verpflichten, gefundene Sicherheitslücken an die Hersteller der betroffenen Software zu melden, damit diese schnell geschlossen werden. Microsoft selbst hatte die von Wannacry genutzte Sicherheitslücke bereits im März für neuere Windows-Versionen geschlossen, doch nicht alle Rechner wurden seitdem aktualisiert. Auch Firmen hatten Updates vernachlässigt oder nutzen noch immer nicht mehr unterstützte Windows-Versionen. Ohne Aktualisierungen würden neue, ausgeklügelte Angriffe aber mit »Werkzeugen aus der Vergangenheit« bekämpft.

Quelle: Malwareint, Matthieu Suiche, Microsoft

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.