Merkels Iris

Doch wie sieht es mit anderen Methoden aus? Schon in Science-Fiction-Geschichten werden Iris-Scanner als sichere Methode zur Identifikation verwendet und einen Iris-Abdruck hinterlässt auch niemand versehentlich auf einem Wasserglas. Doch auch hier ist die vermeintliche Sicherheit keine, wenn bestimmte Voraussetzungen gegeben sind.

Auf dem 31. Chaos Communication Congress (31C3) führte der Hacker Jan Krissler (auch als »Starbug« bekannt und für die Nachbildung des rechten Fingers von Wolfgang Schäuble verantwortlich) dies auf einfache Weise vor: Wie schon bei hochauflösenden Fotografien von Fingern reicht auch hier eine gute Aufnahme der Augen aus.

Fotos von einer guten Smartphone-Kamera mit 10 Megapixel oder mehr aus kurzer Entfernung, bei denen die Iris 75 Pixel oder größer ist, reichen bereits für eine gute Attrappe. Als Beispiel wurden hier Bilder von der Bundeskanzlerin Angela Merkel verwendet. Auf Pressefotos in hoher Qualität (die aus fünf Metern aufgenommen wurden) und selbst auf großformatigen Wahlplakaten der CDU wird diese Marke deutlich überschritten. Ein Ausdruck mit 1.200 dpi reicht, um normale Iris-Scanner zu überlisten.

Blinzeln per Stift

Auch einen sekundären Test, der hier nicht wie bei einem Fingerabdruck die Hautfeuchtigkeit prüft, sondern auf ein Augenblinzeln wartet, kann man leicht überlisten, indem man einen Stift zwischen Iris-Scanner und Ausdruck einmal auf und ab bewegt. Für Starbug ist die vermeintliche Sicherheit der Iris-Erkennung damit »endgültig kaputt«, auch bei Iris-Scannern können gespeicherte Daten eine Sicherheitslücke darstellen.

Schon im Jahr 2012 führte ein Team der Universidad Autonoma de Madrid vor, dass sich aus den gespeicherten Mustern von Iris-Erkennungssystemen durch Berechnung auch wieder Bilder erzeugen lassen, die diese Systeme dann als korrekten Scan akzeptieren. Die von Javier Galbally damals auf der Sicherheitskonferenz Black Hat präsentierte Möglichkeit benötigt also nicht einmal mehr ein Foto, sondern »nur« einen Angriff auf bereits gespeicherte Daten. Vier von fünf auf diese Weise erstellten Iris-Nachbildungen wurden von entsprechenden Sicherheitssystemen akzeptiert.

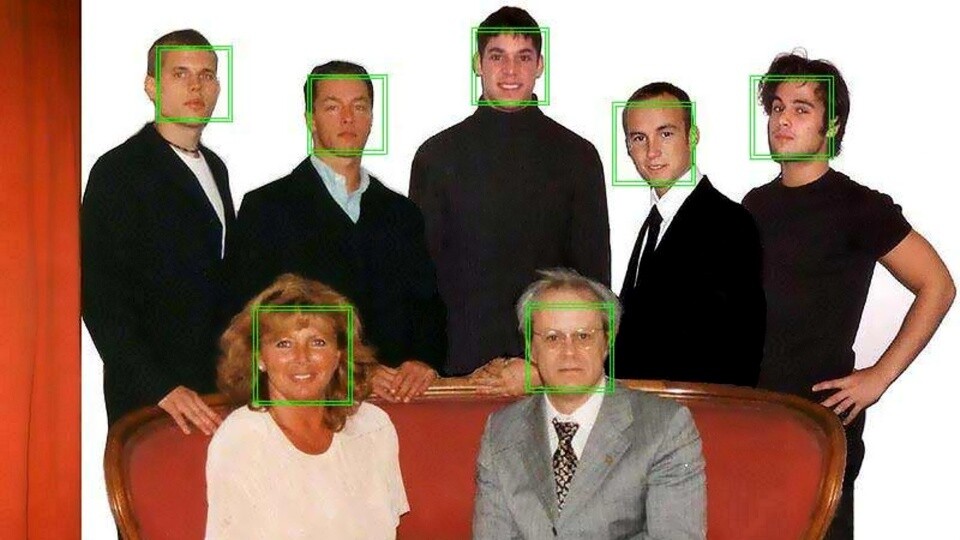

Gesichtserkennung

Der »Kampf gegen den Terrorismus« soll anscheinend unter anderem dadurch gewonnen werden, dass Menschen auf Passbildern schon vorab so aussehen müssen, als wären sie selbst Verbrecher. Natürlich soll dieser gefühllose Gesichtsausdruck dabei helfen, Gesichter maschinell besser zu erkennen. Doch dass auch die Gesichtserkennung erschreckend leicht überlistet werden kann, wenn ein Verdächtiger unerkannt bleiben will, zeigte der Fall des Bombenattentats von Boston. Fotos der damals mutmaßlichen Attentäter wurden von Forschern mit Fotos vom Tatort, anderen Fotos der Verdächtigen und einer großen Datenbank mit Fahndungsfotos auf drei unterschiedlichen Systemen getestet.

Nur eines der Systeme, NeoFace von NEC, erkannte einen der Verdächtigen auf den Bildern vom Tatort und das auch nur, weil diese Aufnahmen aus reinem Zufall unter günstigen Bedingungen entstanden waren. Der zweite Verdächtige wurde hingegen aus einem einfachen Grund nicht erkannt: er trug eine Sonnenbrille. Doch wie sieht es aus, wenn sich ein privater Nutzer am eigenen Rechner per Gesichtserkennung identifizieren lassen will?

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.