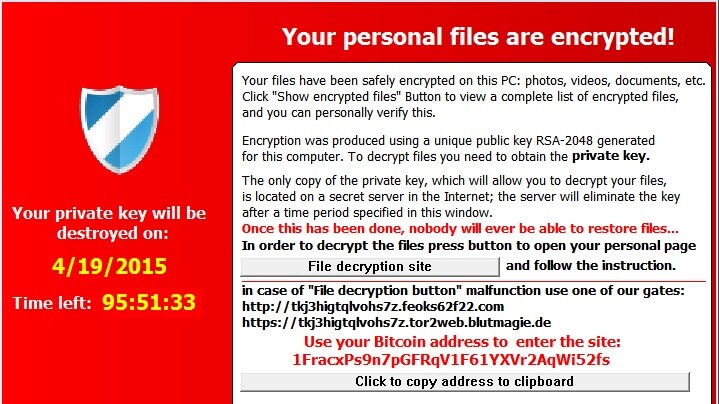

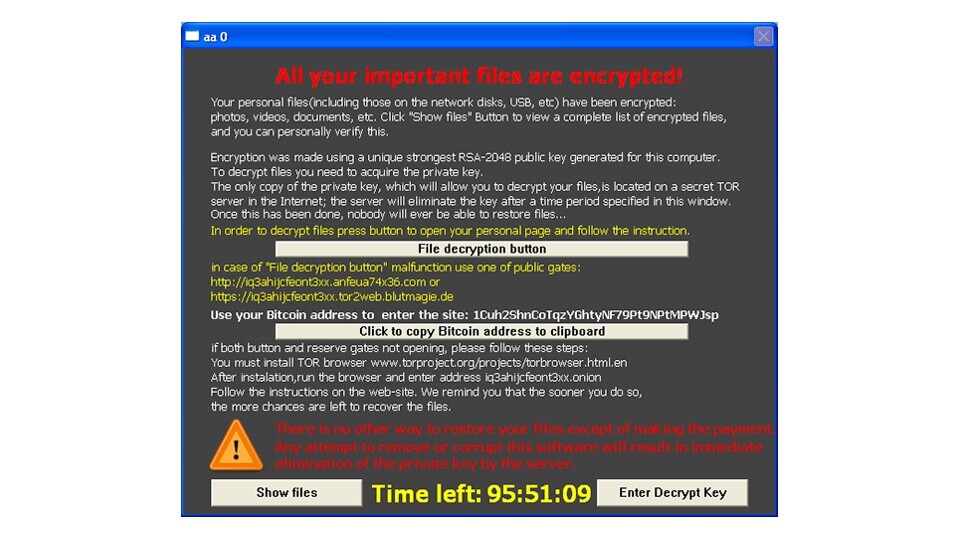

Seit einiger Zeit gibt es besonders hinterhältige Schadsoftware, die Daten auf infizierten PCs verschlüsselt und den Zugriff darauf so verhindert. Um sie wieder zu entschlüsseln, wird ein Lösegeld verlangt, mittlerweile sind davon auch gezielt Spieldatein betroffen. Dem Vorgehen entsprechend werden solche Programm als »Ransomware« bezeichnet (engl. Ransom = Lösegeld).

Ein besonders aktiver Schädling dieser Art heißt »Teslacrypt« und greift speziell Spieler und deren Daten an, vor allem Speicherstände sind betroffen. Erstmals im Februar 2015 entdeckt, verschlüsselt Teslacrypt 2.0 viele verschiedene Dateien, die in Zusammenhang mit Spielen stehen, aber nicht größer als 268 MByte sind. Auch Dateien der Spiele-Installation selbst sind Ziel der Angriffe, sodass die Spiele nicht mehr gestartet werden können.

Wir schauen uns genauer an, wie die Schadsoftware vorgeht, wie viele Spieler davon betroffen sind und welche Lösungsmöglichkeiten es gibt. Grundlage ist dabei eine ausführliche Analyse von Teslacrypt auf Viruslist.com. Die Seite stammt von der Firma Kaspersky, die bekanntermaßen Virenscanner vertreibt und sich dementsprechend auch mit Ransomware auseinandersetzen muss.

Beliebte Spiele im Visier

Insgesamt greift die Schadsoftware gleich 185 unterschiedliche Dateiformate an, darunter vor allem solche, die in der Regel persönliche oder berufliche Inhalte haben wie Fotos, Office-Dokumente, Videos, Musik, PDFs, Datenbanken, verschiedene Dateiformate von Adobe Software und andere.

Zu den Spielen, nach denen Teslacrypt sucht, gehören unter anderem League of Legends, Minecraft, World of Tanks, diverse Teile von Call of Duty, Day Z, Fallout: New Vegas, Skyrim, Spiele mit der Unreal Engine 3 sowie diverse Titel von Blizzard und Valve. Ein Großteil der Spieler dürfte zumindest einen der betroffenen Titel installiert haben, auf den es die Ransomware abgesehen hat, da gezielt besonders beliebte Spiele gesucht werden.

Bei Online-Spielen wie World of Tanks verlieren Sie dabei zwar keinen Fortschritt, da alle Daten auf den Servern des Anbieters gespeichert sind, starten wird das Spiel aber solange nicht mehr, bis sie die Schadsoftware wieder los sind. Erheblich schlimmer ist dagegen der Verlust von Spielständen bei Skyrim oder der Fallout-Serie, in die teils Hunderte Spielstunden sowie viel Herzblut geflossen sind.

Infektion über Webseiten

Da sich die Schadsoftware im System versteckt, hilft nach einer Infektion nicht einmal eine Neuinstallation des Spiels, da Teslacrypt anschließend die entsprechenden Dateien erneut durch Verschlüsselung unbrauchbar macht. Damit Sicherheitssoftware während der Verschlüsselung nicht Alarm schlägt, setzt Teslacrypt auf Standards, wie sie auch in WinRAR, GnuPG oder OpenSSL verwendet werden. Vorhandene Schattenkopien von Dateien, die Windows anlegt, werden ebenfalls gelöscht.

Die Schadsoftware wird dabei über sogenannte Exploit-Kits namens Angler, Sweet Orange und Nuclear und damit infizierte Webseiten verbreitet. Diese Kits kennen viele verschiedene Schwachstellen von Browsern oder Plugins und können diese mit entsprechendem Schadcode ausnutzen – oft ganz ohne Zutun des Nutzers. Laut einer Meldung von Viruslist.com wird Teslacrypt besonders häufig über Internetseiten verbreitet, die veraltete Versionen der kostenlosen Webseiten-Software Wordpress nutzen.

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.