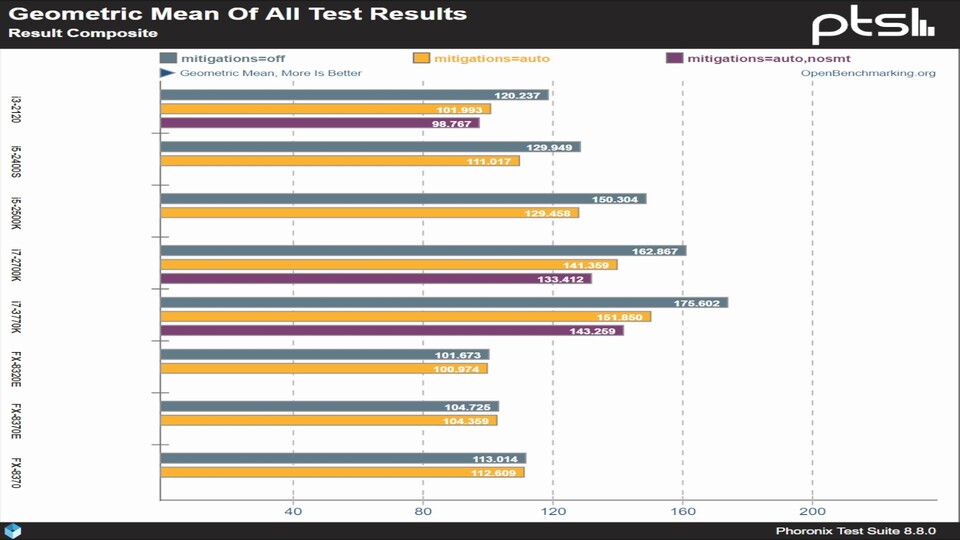

Update 25.05.2019: Phoronix hat nun auch Intel Sandy- und Ivybridge-Prozessoren der Test-Suite unterzogen und mit FX-Prozessoren von AMD verglichen. Dabei zeichnet sich ein ähnliches Bild wie bei den vorherigen Tests mit aktuellen CPUs ab.

Getestet wurden Intels Core i3-2120, i5-2400S, i5-2500K, i7-2700K und AMDs FX-8320E, FX-8370E und FX-8370. Die Performance-Einbußen der Intel-Chips lagen bei aktivierten Sicherheitsmaßnahmen (mit HT) im Schnitt bei rund 14 Prozent - bei deaktiviertem Hyperthreading (HT) wuchs der Leistungsverlust auf rund 18 bis 19 Prozent an.

Die Verluste von AMDs Bulldozer-CPUs (FX) hingegen lagen bei unter einem Prozent und damit innerhalb der Messtoleranz.

Damit sind die relativen Performance-Verluste zwar deutlich größer als bei aktuellen Prozessoren, allerdings war der Abstand von Intel zu AMD zu der Zeit so groß, dass beinahe alle Intel-Prozessoren (bis auf den i3-2120) selbst mit voll aktivierten Gegenmaßnahmen, samt deaktiviertem Hyperthreading noch leistungsstärker sind als ihre AMD-Pendants.

Originalmeldung 22.05.2019: Die vor wenigen Tagen unter dem Sammelbegriff MDS (Microarchitectural Data Sampling) bekannt gewordenen Sicherheitslücken Fallout, Zombieload und RIDL sollen ausschließlich Core-i-CPUs aller Generationen bis auf die allerneuesten (9000er-Serie, aber auch hier muss man eventuell aufs genaue Stepping achten) betreffen.

Es gibt mittlerweile Sicherheits-Patches und Intel selbst beziffert die Performance-Einbußen durch die Gegenmaßnahmen mit nur wenigen Prozentpunkten.

Die auf Linux spezialisierte Technologie-Webseite Phoronix hat nun eigene Benchmarks erstellt und kommt zu einem anderen Ergebnis:

Intel verliert mehr Performance

So sollen Intel-Prozessoren mit allen aktivierten Sicherheitspatches deutlich an Leistung verlieren - im Durchschnitt sogar 5x mehr als AMD-Prozessoren - welche allerdings auch nur von den älteren Sicherheitslücken betroffen sein sollen und daher von den neuen Patches nicht gebremst werden.

Mit Hinblick auf die in Kürze erwarteten Ryzen 3000-CPUs könnte das neues Licht auf die Bewertung des Performance-Potenzials der Prozessoren von AMD und Intel im Vergleich werfen.

Ryzen 3000 und Radeon Navi kommen im dritten Quartal - AMD bestätigt Launches

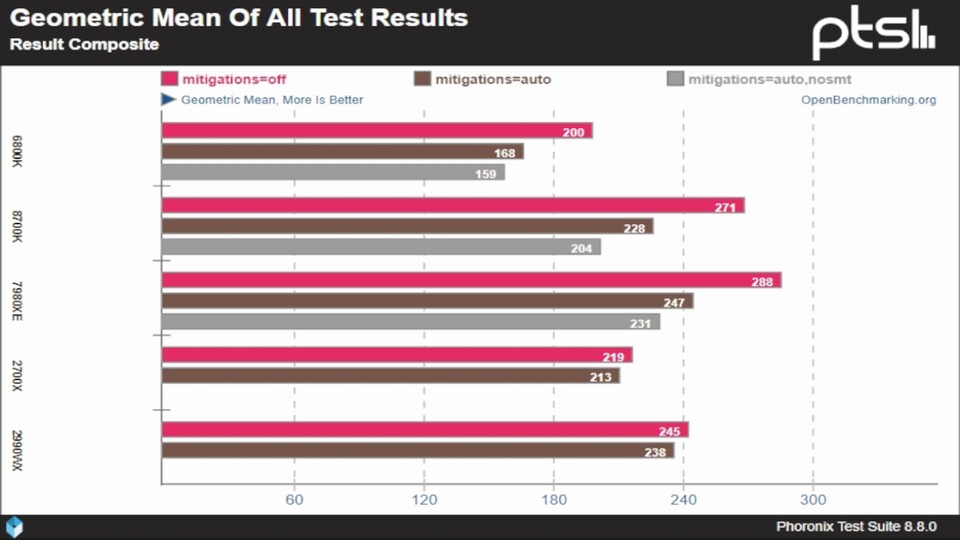

Phoronix verglich die Benchmark-Ergebnisse von Intels Core i7 6800K, i7 8700K und i9 7980XE mit AMDs Ryzen 7 2700X und Threadripper 2990WX.

Keiner der Intel-Chips ist dabei hardwareseitig vor den aktuellen Sicherheitslücken geschützt - neuere Prozessoren wie der i9 9900K oder i7 9700K sollen von den jüngsten Bedrohungen aber nicht oder nur eingeschränkt betroffen sein.

Intel hat eine Webseite eingerichtet, die über betroffene Prozessoren und jeweilige Steppings genauer informiert.

Sicherheit zum hohen Preis

Wie Google und Apple kürzlich mitteilten, soll es es nur eine Möglichkeit geben, möglichst hohe Sicherheit für Intel-CPUs zu garantieren - das Deaktivieren von Hyperthreading (HT). Der Performance-Verlust soll dabei aber sehr groß sein - von 30 bis 50 Prozent war bislang die Rede.

Entwickler der beiden Tech-Konzerne sind jedoch der Meinung, dass die reale Bedrohung durch MDS, Meltdown und Spectre in der Praxis gering sei.

Laut Phoronix kostet deaktiviertes HT im Schnitt nicht so viel Leistung wie zunächst befürchtet - dennoch seien die Einbußen signifikant.

Die Linux-Spezialisten testeten die Prozessoren dabei mit allen verfügbaren Sicherheitspatches. Da AMD-CPUs lediglich durch einige Spectre-Varianten angreifbar sein sollen, verlieren sie im Schnitt nur 3 Prozent Leistung - Intel dagegen 16 Prozent.

Und bei deaktiviertem Hyperthreading sogar 20 bis 25 Prozent.

Intel Desktop-CPUs in 10nm nicht vor 2022 - Angeblich noch zwei weitere 14-nm-Generationen

AMD als großer Gewinner?

Phoronix kommt so zu dem Schluss, dass beispielsweise ein Core i7 8700K durch das Patchen der Sicherheitslücken seinen Vorsprung gegenüber einem Ryzen 7 2700X beinahe komplett einbüßt.

Künftig könnte das für einen interessanten Schlagabtausch zwischen Intel und AMD sorgen, zumal AMD in Kürze den Massenmarkt mit seinen Ryzen 3000 auf 7-nm-Basis bedienen will.

Gegenüber der Ryzen-2000-Reihe sollen Ryzen 3000 deutlich mehr Leistung pro Takt (IPC, Instructions per Cycle) bieten.

6:00

Hardware-Tipps - Mit System-Tools mehr über die eigene Hardware erfahren

![Wieso gibt’s in Hogwarts Legacy kein Quidditch? Spiel liefert eine ganz eigene Antwort [Best of GameStar]](http://images.cgames.de/images/gamestar/256/hogwarts-legacy-besen_6217215.jpg)

Nur angemeldete Benutzer können kommentieren und bewerten.

Dein Kommentar wurde nicht gespeichert. Dies kann folgende Ursachen haben:

1. Der Kommentar ist länger als 4000 Zeichen.

2. Du hast versucht, einen Kommentar innerhalb der 10-Sekunden-Schreibsperre zu senden.

3. Dein Kommentar wurde als Spam identifiziert. Bitte beachte unsere Richtlinien zum Erstellen von Kommentaren.

4. Du verfügst nicht über die nötigen Schreibrechte bzw. wurdest gebannt.

Bei Fragen oder Problemen nutze bitte das Kontakt-Formular.

Nur angemeldete Benutzer können kommentieren und bewerten.

Nur angemeldete Plus-Mitglieder können Plus-Inhalte kommentieren und bewerten.